Protéger votre compte contre le risque de hameçonnage, y compris le hameçonnage par téléphone et par SMS.

Le terme hameçonnage désigne les tentatives d'escroquerie et de vol d'identité impliquant des sites web, e-mails ou autres messages bidon. L'objectif de telles attaques consiste à accéder à votre compte et à vos informations sensibles. Un escroc peut créer son propre site web qui imite celui d'un site réputé, ou vous envoyer un message qui semble issu d'une source fiable. Les messages de hameçonnage peuvent provenir d'un faux compte ou d'un compte piraté.

Les hackers peuvent également essayer des tactiques similaires pour attaquer votre compte en utilisant le hameçonnage, y compris le hameçonnage par téléphone ou par SMS pour recueillir des informations sensibles. Vous devez faire attention à ne pas fournir d’informations sensibles par téléphone et à ne pas cliquer sur les liens potentiellement compromettants envoyés par SMS. Si vous pensez avoir reçu un appel ou un SMS de hameçonnage, vous devez contacter immédiatement l’assistance Shopify.

L'auteur d'un message de hameçonnage peut vous demander d'effectuer les tâches suivantes :

- cliquer sur un lien

- télécharger un fichier

- ouvrir une pièce jointe

- répondre par des informations personnelles ou des codes d’authentification en deux étapes

Si vous effectuez l’une de ces actions, il est possible que vous ayez infecté votre ordinateur ou appareil mobile avec un logiciel malveillant comme un ver informatique, un cheval de Troie, un robot ou un virus. Une fois que votre appareil est infecté, un hacker peut accéder à vos informations personnelles.

Les arnaques par hameçonnage peuvent également prendre la forme de demandes directes d'informations personnelles, telles que les données de votre compte bancaire.

Les hameçonnages peuvent vous demander de fournir des informations personnelles des façons suivantes

- par e-mail ou autre système de messagerie

- via un formulaire

- en utilisant un numéro de téléphone frauduleux

- en utilisant une fausse adresse physique

Même un message vous demandant d'entrer votre adresse e-mail et de réinitialiser votre mot de passe peut être dangereux.

Sur cette page

- Connaître les signes avant-coureurs

- Shopify et demandes de documents sensibles

- Exprimez votre inquiétude en utilisant un autre mode de communication

- Vérifier que votre connexion à un site web utilise le protocole HTTPS

- Ouvrez uniquement les pièces jointes ou les liens que vous vous attendez à recevoir

- Faites attention lorsque vous utilisez le Wi-Fi public

- Suivre les directives du gouvernement en cas de compromission d’informations personnelles

Connaître les signes avant-coureurs

Vous pouvez vous protéger du hameçonnage si vous en connaissez les signes avant-coureurs. Lisez attentivement les messages quel que soit l'expéditeur, et étudiez scrupuleusement les sites web, même s'ils vous semblent familiers.

Langage vague ou général

Bien qu’il arrive que le message frauduleux soit bien documenté et adapté à vos besoins et à ceux de votre entreprise, l’utilisation d’un langage général est une caractéristique des escroqueries par hameçonnage. Méfiez-vous des messages qui semblent provenir d’une organisation en laquelle vous avez confiance, mais qui commencent par des déclarations vagues, comme Cher(-ère) titulaire de compte.

De plus, si l’on vous fait une proposition commerciale ou financière alléchante, sans toutefois inclure suffisamment de détails pour vous permettre de confirmer que l’expéditeur vous connaît, il peut s’agir d’une escroquerie.

Je m’appelle Frédéric, je suis banquier.

Veuillez me contacter dès que possible concernant l’héritage éventuel d’un défunt parent.

Je ne peux pas vous en dire plus par SMS. Envoyez-moi un e-mail à l'adresse ci-dessous.

Des messages professionnels provenant de comptes personnels

À partir des informations disponibles en ligne vous concernant, les hackers sophistiqués sont capables de réunir suffisamment d’informations pour créer un message semblant provenir d’un contact réel.

Mise à jour des prix de gros

Bonjour, Georgia :

Je souhaite simplement vous tenir au courant. Voici un tableur de nos prix de gros actuels : tissus-prix-octobre.xls

J'espère que le dernier lot de chemises vous a donné satisfaction ! N'hésitez pas à me contacter pour toute question.

Julia Chan

Gestionnaire de compte

Exemples de tissus

Les hackers peuvent pirater le compte commercial de votre contact ou créer un faux compte personnel pour envoyer un e-mail de hameçonnage. Par exemple, si le nom d’utilisateur de l’adresse e-mail personnelle de votre contact est juliachan3857, un hacker peut envoyer un e-mail à partir d’un compte avec le nom d’utilisateur juliachan9665. Cette forme d’attaque repose sur les comportements suivants :

- Les gens envoient souvent des e-mails à partir du mauvais compte par erreur.

- Même si vous connaissez l’adresse e-mail personnelle de Julia, il est possible que vous ne remarquiez pas trop la différence.

Un ton alarmiste ou exalté

Faites attention aux demandes urgentes qui tentent de vous faire peur et de vous pousser à agir sans réfléchir. Par exemple :

Nous avons eu une panne de serveur catastrophique. Vous avez 24 heures pour envoyer votre nom d'utilisateur et votre mot de passe sous peine de perdre l'accès à votre boutique de façon permanente.

Les e-mails peuvent proposer des offres trop belles pour être vraies, telles qu’une réduction de 90 % d’une agence de voyages, disponible uniquement si vous agissez maintenant.

Des fautes d'orthographe, une grammaire médiocre et des variations stylistiques

Bien qu’un site web ou un e-mail frauduleux puisse avoir l’air professionnel, il se peut qu’il y ait des erreurs de typographie et de grammaire. Pour déterminer si un site web ou un e-mail est frauduleux, vérifiez les éléments suivants, qui pourraient être mal utilisés, ou incohérents :

- orthographe

- majuscules

- nombres

- ponctuation

- Formatage

URL suspectes

Les tentatives de hameçonnage peuvent comporter des URL qui semblent légitimes si vous ne les regardez pas de trop près. Celles-ci sont délibérément choisies pour ressembler à une URL que vous connaissez déjà. Par exemple, si vous achetez d’habitude votre équipement de natation chez Boutique Exemple à l’adresse URL légitime du magasin, et que vous recevez un e-mail comportant un lien menant à la fausse URL, l’e-mail est bien une tentative de hameçonnage.

La véritable URL vous dirige vers un site du domaine example-apparel.com, qui appartient à Boutique Exemple, tandis que l'URL bidon vous achemine vers un site malveillant sur le domaine com-aquatic.net, qui est probablement détenu par des criminels.

| URL légitime | URL bidon |

|---|---|

| boutique-exemple.com/aquatique/natation | boutique-exemple.com-aquatique.net/natation |

Shopify et demandes de documents sensibles

Shopify ne vous demande jamais d’informations sensibles directement par e-mail, ni par texte, ni en image, ni dans un fichier en pièce jointe.

Voici des exemples de documents sensibles :

- toute forme d’identification

- mots de passe

- informations de la carte de crédit

- informations bancaires

- numéros d’identité nationaux, tels que le NAS (numéro d’assurance sociale) ou le NSS (numéro de sécurité sociale)

Shopify ne demande que vous soumettiez des documents sensibles que par le biais d’une page de téléversement sécurisée commençant par app.shopify.com ou par .shopify.com.

Exprimez votre inquiétude en utilisant un autre mode de communication

Adressez-vous à l'expéditeur supposé d'un message suspect en personne ou par téléphone et apaisez les craintes que suscite une page web en parlant à un membre du personnel de l'entreprise.

Si vous contactez l’expéditeur par téléphone, utilisez un numéro que vous avez dans vos dossiers ou que l’on trouve sur le site de plusieurs sources fiables. Par exemple, si vous recevez par e-mail une demande de renseignements suspecte de la part de votre administration fiscale, appelez celle-ci au numéro indiqué dans votre déclaration de revenus de l’année précédente. N’appelez pas un numéro indiqué sur un site web ou un e-mail suspect.

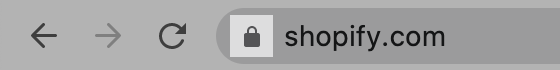

Vérifier que votre connexion à un site web utilise le protocole HTTPS

Lorsque vous vous connectez à un site web susceptible de vous demander un nom d’utilisateur et un mot de passe ou d’autres données sensibles, vérifiez qu’une icône de verrouillage apparaît bien à côté de l’URL dans votre navigateur.

Cette icône vous indique que la connexion au site est chiffrée à l’aide du protocole HTTPS. Les URL des connexions chiffrées commencent par https:// plutôt que http://. Les connexions qui utilisent http:// envoient des données en texte brut, ce qui signifie qu’elles peuvent être interceptées et lues en cours de route.

Avant de cliquer sur un lien vers l’endroit où vous vous attendez à saisir des informations, vérifiez que l’URL commence par https://.

Ouvrez uniquement les pièces jointes ou les liens que vous vous attendez à recevoir

Ne touchez à aucun(e) pièce jointe, lien ou formulaire, sauf si vous les attendez et savez ce qu'ils contiennent. Non seulement ils peuvent vous rediriger vers un site malveillant conçu pour voler vos informations, mais ils peuvent également infecter votre appareil avec des logiciels malveillants.

Lorsque le texte du lien est une URL, vérifiez qu’il correspond à l’URL dans le lien lui-même. Par exemple, un lien comme https://help.shopify.com dans le corps d’un e-mail peut vous diriger vers une page de hameçonnage sur une autre URL.

De nombreuses attaques de hameçonnage visent des services bancaires en ligne. Si vous recevez un e-mail suspect de votre banque contenant une offre spéciale pour une ligne de crédit, ne cliquez pas sur le lien. Entrez plutôt l’URL de votre banque manuellement dans une nouvelle fenêtre et vérifiez si l’offre s’affiche dans le tableau de bord de votre compte.

Faites attention lorsque vous utilisez le Wi-Fi public

Le Wi-Fi public est pratique lorsque vous n’êtes ni chez vous ni au travail, mais il offre de nombreuses façons aux hackers d’accéder à vos informations. Vous pouvez réduire vos risques en prenant des mesures pour vous protéger et protéger vos données.

Vérifiez les noms des point d'accès

Un hacker peut créer son propre point d’accès Wi-Fi non chiffré, dont le nom est similaire à un point d’accès de bonne réputation dans la même zone, comme le réseau d’un café. Si vous vous connectez au point d’accès de hameçonnage, le hacker peut vous diriger vers sa propre page, où vous pouvez être exposé(e) à des logiciels malveillants ou être invité(e) à saisir des informations privées.

Avant de vous connecter à un point d’accès, assurez-vous que le point d’accès que vous prévoyez d’utiliser est légitime. Si vous ne voyez pas le nom du point d’accès publié dans un lieu connu, demandez à un employé de cet emplacement.

Désactivez les points d’accès à votre appareil

Même si vous vous êtes connecté(e) à un point d’accès Wi-Fi public légitime, vous pouvez toujours courir des risques en étant sur le même réseau qu’un hacker. Les réseaux Wi-Fi publics sont beaucoup moins sécurisés que les réseaux privés comme celui de votre domicile ou de votre bureau.

Protégez-vous en désactivant le partage de fichiers sur votre réseau et en activant votre pare-feu avant de vous connecter. Même avec ces précautions, ce n’est toujours pas une bonne idée d’envoyer ou de recevoir du contenu sensible en utilisant un réseau Wi-Fi public.

Envoyez et recevez des données sensibles uniquement via un VPN

Un réseau privé virtuel établit une connexion sécurisée entre votre appareil et les serveurs d’une entreprise VPN. De là, les serveurs VPN relaient vos informations sur Internet. Si un hacker accède aux données que vous transmettez et recevez via un point d’accès Wi-Fi public, ces données sont chiffrées et ne leur sont pas utiles.

Techradar et PC Mag sont de bons points de départ pour apprendre à choisir un VPN.

Sans VPN, l’option la plus sûre est d’éviter de transmettre des informations sensibles sur un réseau Wi-Fi public.

Suivre les directives du gouvernement en cas de compromission d’informations personnelles

Les informations personnelles identifiables (IPI) sont des données qui pourraient être utilisées pour identifier une personne en particulier, voire usurper son identité. Les IPI comprennent les types d’informations suivants :

- nom complet

- adresse e-mail

- rue

- numéro de téléphone

- numéro de carte de crédit

- numéro d’identité nationale (tel que NAS, numéro de sécurité sociale ou passeport)

- permis de conduire

- date de naissance

Si vous avez fourni des informations personnellement identifiables via un canal suspect, ou si votre compte Shopify a été compromis, reportez-vous aux directives de votre gouvernement, telles que les informations fournies par les gouvernements du Canada et des États-Unis.

Canada

Que faire ?

Déposer un rapport :

États-Unis

Que faire ?

Déposer un rapport :