Proteger sua conta contra phishing, vishing e smishing

O termo phishing descreve esquemas de roubo de identidade que envolvem sites, e-mails ou outras mensagens falsas. O objetivo de um ataque de phishing é obter acesso à sua conta e informações confidenciais. Um atacante pode criar seu próprio site que imita um site reputado ou enviar uma mensagem que parece vir de uma fonte confiável. As mensagens de phishing podem vir de uma conta falsa ou de uma conta que tenha sido invadida.

Pessoas mal-intencionadas também podem tentar táticas semelhantes para atacar sua conta e coletar informações confidenciais, como vishing (phishing por voz) e smishing (phishing por SMS ou mensagem de texto). Portanto, é necessário ter cuidado para não revelar informações confidenciais por telefone e em nenhum momento clicar em links suspeitos enviados por SMS. Se você desconfia que uma ligação ou um SMS foi uma tentativa de phishing, entre em contato com o Atendimento ao cliente da Shopify de imediato.

Uma mensagem de phishing pode solicitar que você conclua as seguintes tarefas:

- Visitar um link

- Fazer download de um arquivo

- Abrir um anexo

- Responder com informações pessoais ou códigos de autenticação em duas etapas

A realização de uma dessas ações pode infectar o computador ou dispositivo móvel com malware, um tipo de software malicioso, como vírus, cavalos de Troia e bots. E, com o aparelho comprometido, um invasor pode acessar seus dados pessoais.

Os golpes de phishing também podem incluir solicitações diretas de dados pessoais, como suas credenciais de conta bancária.

Golpes de phishing solicitam informações pessoais das seguintes maneiras:

- Por e-mail ou outro sistema de mensagens

- Por um formulário

- Por um número de telefone fraudulento

- Por um endereço físico falso

Mesmo um pedido para você inserir seu e-mail e redefinir sua senha pode ser perigoso.

Nesta página

- Conheça os sinais de aviso

- Shopify e solicitações de documentos confidenciais

- Exponha sua preocupação usando outro meio de comunicação

- Verificar se a conexão com um site usa HTTPS

- Abrir apenas anexos ou links que você já esperava receber

- Ter cuidado com o Wi-Fi público

- Seguir as diretrizes do governo caso seus dados pessoais sejam comprometidos

Conheça os sinais de aviso

Você pode se proteger contra o phishing, entendendo os sinais de alerta. Leia as mensagens com atenção, não importa de quem elas pareçam ser, e examine os sites, mesmo que pareçam familiares.

Texto vago ou genérico

Embora o phishing possa ser bem pesquisado e adaptado a você e à sua empresa, a linguagem generalista é uma característica desse tipo de golpe. Desconfie de mensagens que parecem vir de uma organização em que você confia, mas que comecem com declarações vagas como Prezado titular da conta.

Da mesma forma, se uma mensagem prometer uma oportunidade comercial ou financeira importante, mas não incluir informações suficientes para confirmar que o remetente conhece você, talvez seja uma fraude.

Eu sou Frederico, um banqueiro.

Por favor, entre em contato comigo o mais rápido possível a respeito da herança de um parente falecido.

Não posso compartilhar muitos dados por sms. Envie um e-mail para o endereço abaixo.

Mensagens comerciais de contas pessoais

Invasores sofisticados podem coletar informações suficientes de sua presença online para criar uma mensagem que poderia ter origem de um contato real.

Atualização de preços de atacado

Olá, Giovanna,

Queria compartilhar algumas atualizações recentes com você. Aqui está uma planilha com os preços de atacado atuais: preços-tecidos-outubro.xls.

Espero que tenha ficado satisfeita com o último lote de camisetas! Me avise se tiver alguma dúvida ou problema.

Júlia Chan

Gerente de contas

Exemplo Têxtil

Para enviar um e-mail de phishing, os invasores podem acessar a conta profissional do contato ou criar uma conta pessoal falsa. Por exemplo, se o nome de usuário do e-mail pessoal da Júlia for juliachan3857, os criminosos poderão enviar uma mensagem de uma conta com o nome de usuário juliachan9665. Essa forma de ataque depende destes comportamentos:

- As pessoas costumam enviar e-mails da conta errada por engano.

- Mesmo que você conheça o e-mail pessoal da Júlia, talvez não repare na diferença.

Tom alarmista ou animado demais

Tenha cautela com mensagens de tempo limitado que tentem assustar e incentivar você a agir sem pensar. Por exemplo:

Tivemos uma falha catastrófica no servidor. Responda com seu nome de usuário e senha nas próximas 24 horas ou você perderá o acesso a sua loja permanentemente.

Alguns e-mails fazem ofertas que parecem boas demais para ser verdade, como 90% de desconto em uma agência de viagens disponível apenas se você responder agora.

Erros de ortografia, de gramática e variações de estilo

Embora um site ou e-mail fraudulento pareça profissional, pode haver erros gramaticais e tipográficos. Para identificar um golpe, verifique o uso incorreto ou inconsistências nos seguintes itens:

- Ortografia

- Capitalização

- códigos

- Pontuação

- formatação

URLs suspeitos

Tentativas de phishing às vezes incluem URLs que, à primeira vista, parecem legítimos. Essa é uma tática comum, e geralmente esses URLs são intencionalmente escolhidos pois são similares a outros URLs que você já conhece. Por exemplo, se você costuma comprar roupas de natação da Vestuário Marítimo no URL oficial da loja e um dia receber um e-mail com um link para o URL falso, há grandes chances de que isso seja uma tentativa de phishing.

O URL real direciona você para um site no domínio example-apparel.com, que é propriedade da Vestuário Exemplo e o URL falso direciona você para um site mal-intencionado no domínio com-aquatic.net, cuja propriedade provavelmente é de criminosos.

| URL legítimo | URL falso |

|---|---|

| vestuario-exemplo.com/aquatico/sunga | vestuario-exemplo.com-aquatico.net/sunga |

Shopify e solicitações de documentos confidenciais

A Shopify nunca pede informações confidenciais diretamente por e-mail, seja em forma de texto, imagem ou anexo de arquivo.

Veja alguns exemplos de documentos confidenciais:

- Todas as formas de identificação

- senhas

- Dados do cartão de crédito

- Informações bancárias

- Números de identidade nacional, como o número da previdência social (SIN, no Canadá; SSN, nos EUA) ou documentos como RG e CPF

A Shopify só solicita o envio de documentos confidenciais por uma página segura de upload, que começa com app.shopify.com ou .shopify.com.

Exponha sua preocupação usando outro meio de comunicação

Fale com o suposto remetente de uma mensagem suspeita pessoalmente ou por telefone e exponha suas preocupações a respeito de um site falando com alguém na organização.

Se você entrar em contato com o remetente por telefone, certifique-se de que seja um número que você conheça ou que apareça em várias fontes online respeitáveis. Por exemplo: se receber uma solicitação Receita Federal por e-mail, mas ela parecer suspeita, verifique o número de telefone listado no seu último recibo de declaração do imposto de renda. Não ligue para um número que apareça em um site ou e-mail suspeito.

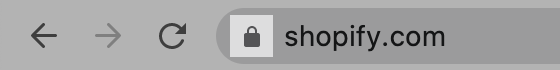

Verificar se a conexão com um site usa HTTPS

Quando você acessa um site que pode solicitar nome de usuário, senha ou outros dados confidenciais, verifique se há um ícone de cadeado ao lado do URL no navegador.

O ícone de cadeado informa que a conexão com o site está criptografada pelo protocolo HTTPS. URLs para conexões criptografadas começam com https:// ao invés de http://. Conexões que usam http:// enviam dados em texto simples, o que significa que eles podem ser interceptados e lidos.

Antes de clicar em um link que provavelmente solicitará informações, verifique se o URL começa com https://.

Abrir apenas anexos ou links que você já esperava receber

Não interaja com anexos, links ou formulários, a menos que você esteja esperando por eles e saiba o que eles contêm. Eles podem redirecionar você para um site mal-intencionado projetado para roubar suas informações ou infectar seu dispositivo com malware.

Quando o texto do link é um URL, verifique se ele é igual ao URL no próprio link. Por exemplo, um link escrito como https://help.shopify.com no corpo de um e-mail pode direcionar você para uma página de phishing em outro URL.

Muitos ataques de phishing tentam aproveitar os serviços bancários online. Se você receber um e-mail suspeito de seu banco com uma oferta especial para uma linha de crédito, não clique no link: em vez disso, insira manualmente o URL do banco em uma nova janela e veja se a oferta aparece no painel de controle da conta.

Ter cuidado com o Wi-Fi público

O Wi-Fi público é prático quando você está na rua ou no trabalho, mas oferece muitas maneiras diferentes para criminosos acessarem suas informações. No entanto, é possível reduzir riscos com medidas para proteger você e seus dados.

Verifique os nomes dos pontos de acesso

Um invasor pode criar o próprio ponto de acesso Wi-Fi não criptografado com nome semelhante a um local conhecido na mesma área, como a rede de um café. Assim, quem se conecta ao ponto de acesso de phishing acessa a página do invasor, que pode expor a vítima a malware ou solicitar informações particulares.

Antes de se conectar, verifique se o ponto de acesso a ser usado é legítimo. Se você não consegue ver o nome do ponto de acesso publicado em um local bem claro, pergunte a um funcionário.

Desativar pontos de acesso ao dispositivo

Mesmo que tenha se conectado a um ponto de acesso Wi-Fi público legítimo, você ainda correrá o risco de estar na mesma rede que um invasor. Lembre-se de que as redes públicas de Wi-Fi são muito menos seguras do que as privadas, como as de casas ou escritórios.

Para se proteger, desative o compartilhamento de arquivos na rede e ative o firewall antes de se conectar. Mesmo com essas precauções, ainda não é recomendável enviar ou receber conteúdo confidencial por uma rede Wi-Fi pública.

Enviar e receber dados confidenciais apenas por VPN

Uma rede privada virtual estabelece uma conexão segura entre o dispositivo e os servidores VPN da empresa, que transmitem suas informações para a internet. Portanto, se um invasor conseguir acessar os dados que você está transmitindo e recebendo por meio de um ponto de acesso Wi-Fi público, essas informações estarão criptografadas e não serão úteis para os criminosos.

Techradar e PC Mag são bons lugares para começar se você quiser aprender como escolher uma VPN.

Sem VPN, a opção mais segura é evitar a transmissão de informações confidenciais pelo Wi-Fi público.

Seguir as diretrizes do governo caso seus dados pessoais sejam comprometidos

As informações de identificação pessoal (PII, na sigla em inglês) são dados que podem ser usados para identificar uma pessoa específica ou até mesmo falsificar a identidade dela. Tipos de PII incluem:

- Nome completo

- Endereço de e-mail

- Endereço

- Número de telefone

- Número do cartão de crédito

- Número de identidade nacional (como SIN, SSN ou passaporte)

- Carteira de motorista

- Data de nascimento

Caso você tenha fornecido informações de identificação pessoal por meio de um canal suspeito ou sua conta da Shopify tenha sido comprometida, consulte os guias de seu governo, como as seguintes informações dos governos do Canadá e dos Estados Unidos.

Canadá

O que fazer:

Para registrar uma queixa:

Estados Unidos

O que fazer:

Para registrar uma queixa: